Introduksjon

E-post er som regel det første man konfigurerer etter at nettsiden er satt opp – og det første man legger merke til når det ikke fungerer. Hvis DNS-oppføringene for domenet ditt ikke er riktig konfigurert blir ikke innkommende e-post levert, eller utgående e-post blir merket som spam.

Dette er to forskjellige problemer med to forskjellige årsaker, og de løses med forskjellige DNS-oppføringer. I denne artikkelen vil vi dekke alle fire:

- MX-oppføringer: viser internett hvor innkommende e-post til domenet ditt skal leveres.

- SPF: angir hvilke servere som har tillatelse til å sende e-post på dine vegne.

- DKIM: legger til en kryptografisk signatur slik at mottakerne kan verifisere at meldingen ikke er blitt manipulert.

- DMARC: knytter SPF og DKIM sammen med en policy som forteller mottakerservere hva de skal gjøre hvis verifiseringen mislykkes.

Etter å ha lest denne veiledningen vil du ha oppføringene på plass, du vil vite hvordan du verifiserer dem og kjenne til de vanligste feilene som forårsaker trøbbel med e-post. På forhånd må du vite hvordan du legger til DNS-poster (del 4) og hvilken leverandør som er DNS-verten din (del 2). Ha e-postleverandørens instrukser for konfigurasjon tilgjengelig – her bruker vi STW E-post som eksempel.

To problemer, to retninger

Før du ser på oppføringene, er det greit å vite hvilket problem du skal løse. DNS-problemer knyttet til e-post faller nesten alltid inn under en av to kategorier:

| Problem | Symptom | Relaterte oppføringer |

|---|---|---|

| Mottar ikke e-post | Meldinger sendt til deg@dittdomene.com blir returnert eller forsvinner |

MX-oppføringer |

| E-post går til spam | Du kan sende e-post, men meldingene havner i søppelpostmappen. | SPF, DKIM, DMARC |

Hvis du konfigurerer e-post for første gang, trenger du alle fire. Hvis du feilsøker, forteller denne oppdelingen deg hvor du skal lete først.

Trinn 1: MX-oppføringer for levering av innkommende e-post

Som vi så i del 3, forteller en MX-oppføring andre e-postservere hvor de skal levere e-post til domenet ditt – et vertsnavn og et prioritetsnummer som styrer i hvilken rekkefølge serverne prøves. Uten MX-poster har ikke e-post sendt til deg@dittdomene.com noen steder å dra.

STW E-post lister fire MX-servere:

| Navn | Type | Prioritet | Verdi (Exchange) |

|---|---|---|---|

@ |

MX | 10 |

mx001.servetheworld.xion.oxcs.net |

@ |

MX | 10 |

mx002.servetheworld.xion.oxcs.net |

@ |

MX | 10 |

mx003.servetheworld.xion.oxcs.net |

@ |

MX | 10 |

mx004.servetheworld.xion.oxcs.net |

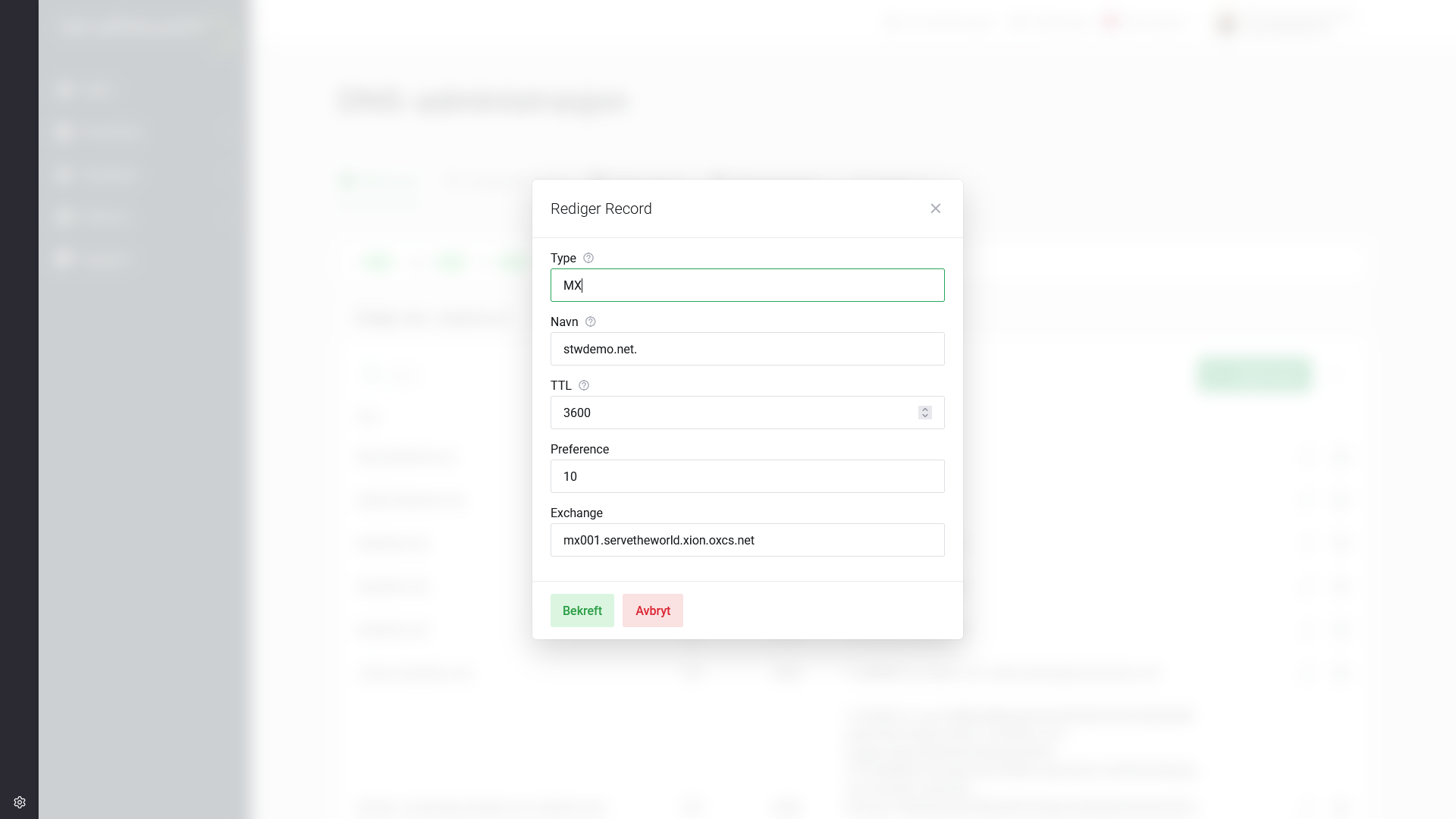

Slik legger du til MX-oppføringer i STW DNS-administrasjon

Gå til Domener → Administrer DNS → DNS-soner → [ditt domene], klikk + Legg til post, og velg MX som type.

Sett Navn til @ (rotdomenet ditt), skriv inn Preference (prioritetstall) og lim inn Exchange-vertsnavnet fra e-postleverandøren din. Gjenta for hver MX-server.

Trinn 2: SPF for å styre hvem som har lov til å sende

SPF (Sender Policy Framework) er en TXT-oppføring som viser hvilke e-postservere som har tillatelse til å sende e-post på vegne av domenet ditt. Når en mottakerserver mottar en e-post som sier den kommer fra deg@dittdomene.com, sjekker den SPF-oppføringen for å se om senderserveren er på listen over godkjente servere.

Hvis serveren ikke er oppført, er det større sannsynlighet for at e-posten blir flagget som spam eller avvist direkte.

Slik ser en SPF-oppføring ut

En SPF-oppføring er en TXT-oppføring på @ (rotdomenet ditt). Her er en typisk SPF-oppføring på STW E-post:

v=spf1 include:_spf.stwcp.net include:spf.cloudeu.xion.oxcs.net ~allVi kan dele opp denne oppføringen som følger:

| Sekvens | Betydning |

|---|---|

v=spf1 |

Identifiserer dette som en SPF-oppføring (versjon 1) |

include:_spf.stwcp.net |

Tillat servere som er oppført i STWs SPF-konfigurasjon |

include:spf.cloudeu.xion.oxcs.net |

Tillat servere som er oppført i Open-Xchanges SPF-konfigurasjon |

~all |

Soft fail — e-post fra andre servere bør behandles med skepsis, men ikke avvises direkte. |

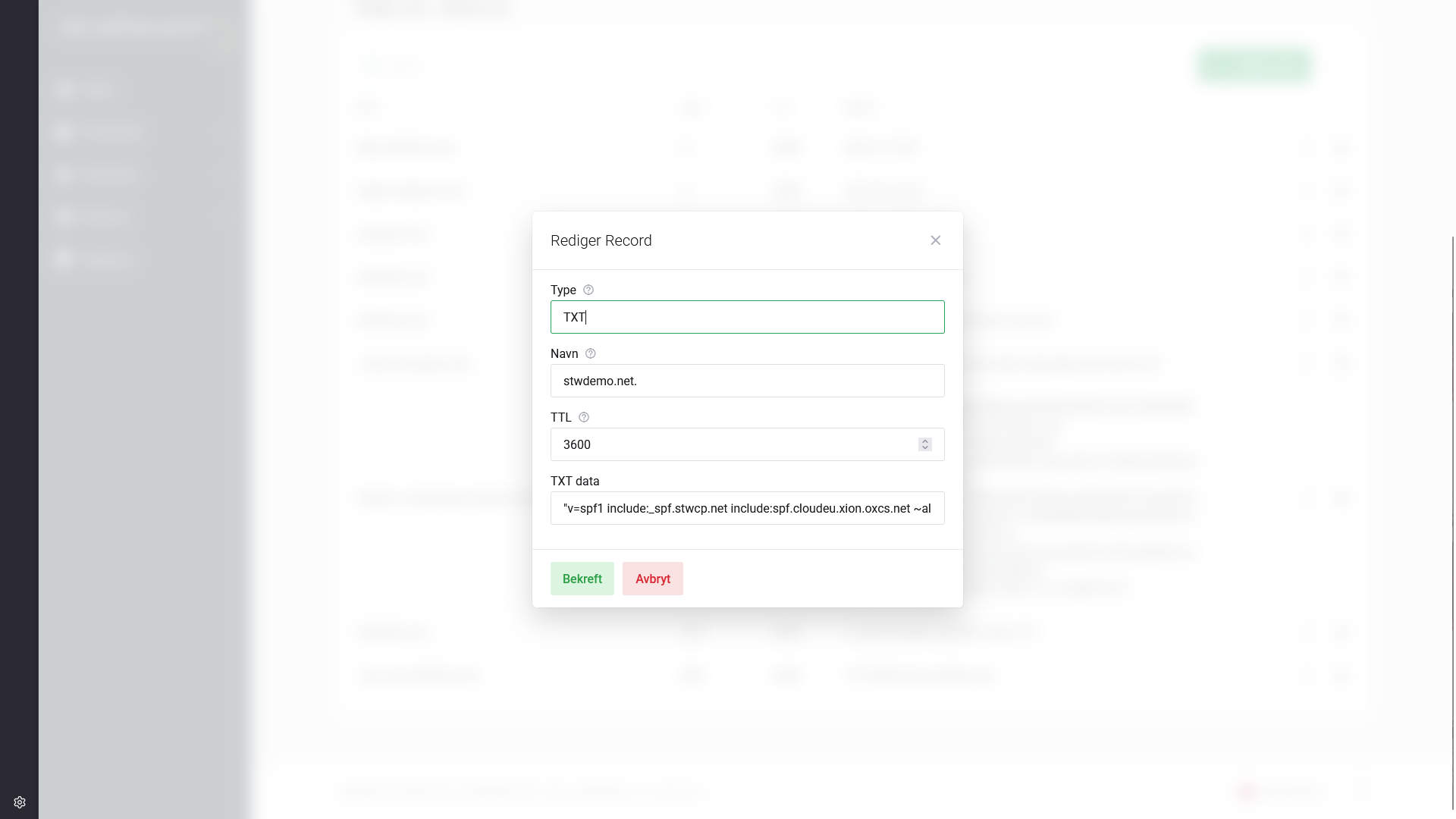

Slik legger du til SPF-oppføringen

I DNS-administrasjon, klikk + Legg til post, velg TXT, sett navn til @, og lim inn SPF-strengen i TXT data-feltet.

Én SPF-regelen

Domenet ditt må ha nøyaktig én TXT-oppføring for SPF. Dette er en av de vanligste DNS-feilene for e-post. Hvis du bruker flere tjenester som alle ber deg legge til en SPF-oppføring (for eksempel e-postleverandøren din og Google Workspace), må du slå dem sammen til én enkelt oppføring. Du må ikke legge til to separate TXT-oppføringer som begge starter med v=spf1.

Å ha flere SPF-poster forårsaker en automatisk feil (en “PermError” i SPF-sjargongen), noe som er verre enn å ikke ha SPF i det hele tatt.

For å sammenføye kombinerer du alle include:-instruksene i én oppføring:

v=spf1 include:_spf.stwcp.net include:spf.cloudeu.xion.oxcs.net include:_spf.google.com ~allDenne ene oppføringen gir STW E-post, Open-Xchange og Google Workspace tillatelse til å sende på dine vegne.

Trinn 3: DKIM for å bevise at meldingen er legitim

DKIM (DomainKeys Identified Mail) legger en kryptografisk signatur til hver utgående e-post. Mottakerserveren bruker en offentlig nøkkel som er publisert i DNS-en din for å verifisere at meldingen ikke har blitt endret under overføringen og at den virkelig kommer fra domenet ditt.

Slik fungerer det (forenklet)

- E-postserveren din signerer hver utgående melding med en privat nøkkel.

- Den tilsvarende offentlige nøkkelen er publisert som en DNS-oppføring på domenet ditt.

- Mottakerserveren slår opp den offentlige nøkkelen, sjekker signaturen og bekrefter at meldingen er legitim.

Du trenger ikke å forstå kryptografien. Du trenger bare å publisere riktig DNS-oppføring.

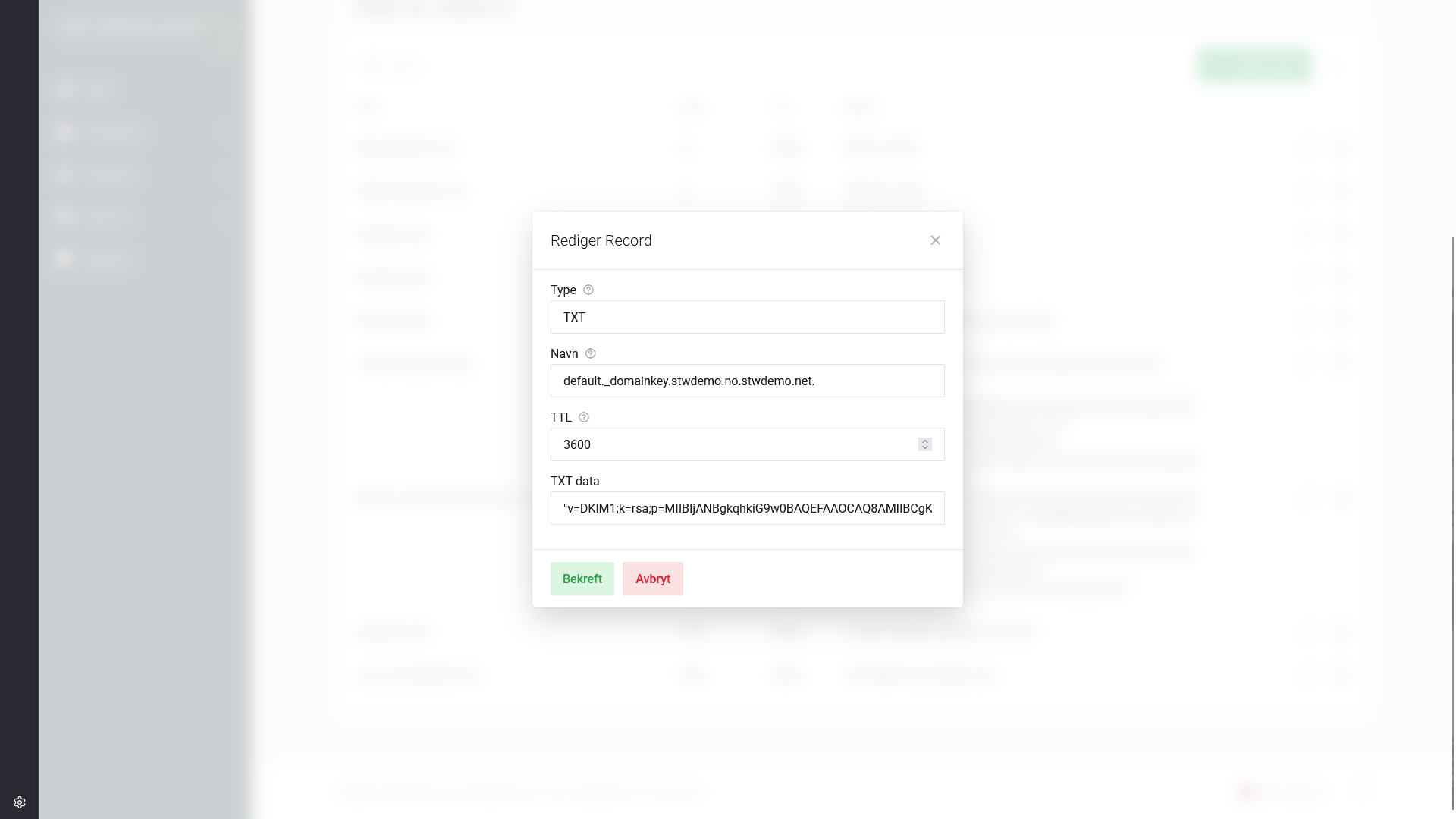

DKIM-oppføringen

DKIM-oppføringer publiseres som TXT-oppføringer (eller noen ganger CNAME) for et bestemt vertsnavn som inkluderer en selector – en etikett som e-postleverandøren din bruker for å identifisere hvilken nøkkel som skal sjekkes. Formatet er:

<selector>._domainkey.dittdomene.comE-postleverandøren din vil oppgi selectoren og verdien du skal bruke. For STW E-post er DKIM-konfigurasjonen en CNAME:

| Navn | Type | Verdi |

|---|---|---|

mail1._domainkey |

CNAME | mail1._domainkey.servetheworld.xion.oxcs.net |

Siden dette er en CNAME og ikke en TXT-oppføring trenger du ikke lime inn en nøkkel direkte, da CNAME-posten peker til STWs nøkkelserver, som automatisk leverer den offentlige nøkkelen. Dette betyr at hvis vi endrer nøkkelen i fremtiden, trenger du ikke å oppdatere DNS-en din.

Vanlige DKIM-feil

- Feil selector. Hvis leverandøren din sier at selectoren er

default, går oppføringen tildefault._domainkey, ikke bare_domainkey. Feil selector betyr at mottakende servere ikke kan finne nøkkelen. - Sammenblanding av TXT og CNAME. Noen leverandører publiserer DKIM som en CNAME som peker til nøkkelserveren deres. Andre gir deg den fullstendige TXT-verdien som du kan lime inn direkte. Bruk den metoden leverandøren din angir – ikke gjett.

- Avkuttet nøkkel. Offentlige DKIM-nøkler er lange strenger. Hvis du ved et uhell kutter av enden når du limer inn, vil signaturkontrollen mislykkes på alle meldinger.

Trinn 4: DMARC-retningslinjene som binder det hele sammen

DMARC (Domain-based Message Authentication, Reporting and Conformance) bygger på SPF og DKIM. Oppføringen forteller mottakende e-postservere hva de skal gjøre hvis en e-post ikke består autentiseringskontrollen, og hvor de skal sende rapporter om slike feil.

Slik ser en DMARC-oppføring ut

En DMARC-oppføring er en TXT-oppføring på vertsnavnet _dmarc.dittdomene.com:

v=DMARC1; p=none; rua=mailto:dmarc-rapporter@dittdomene.com| Sekvens | Betydning |

|---|---|

v=DMARC1 |

Identifiserer dette som en DMARC-oppføring |

p=none |

Policy: hva skal gjøres med e-post som ikke består autentiseringskontrollene |

rua=mailto:... |

Hvor samlerapporter skal sendes |

Slik bruker DMARC “alignment” (samsvar)

DMARC gjør mer enn bare å sjekke om SPF og DKIM passerer kontrollen. Den sjekker også om de samsvarer med domenet i Fra-adressen. Samsvar betyr at domenet som SPF eller DKIM har bekreftet, må være det samme som (eller et underdomene av) domenet mottakeren ser i “Fra”-feltet.

Hvis for eksempel avsenderadressen din er deg@dittdomene.com, men SPF-kontrollen godkjenner epost.annetdomene.com, vil SPF bli godkjent, men samsvarskontrollen mislykkes. DMARC vil behandle dette som en feil. Dette hindrer spammere i å få godkjent SPF med sin egen server samtidig som de forfalsker avsenderadressen din.

I praksis fungerer samsvar automatisk når e-postleverandøren din er riktig konfigurert.

De tre DMARC-retningslinjene

| Policy | Hva skjer med e-post med feil | Når den bør brukes |

|---|---|---|

p=none |

Ingenting — bare innhent rapporter | Oppstart, observasjon |

p=quarantine |

Flytt til spam/søppelpost | Etter sjekk av rapportene, trygg på SPF/DKIM-oppsettet |

p=reject |

Avvis meldingen helt | Full tillit, maksimal beskyttelse |

Trygg utrulling

Ikke start med p=reject. Hvis SPF- eller DKIM-oppføringene dine har noen hull (en glemt tredjepartstjeneste, en feilkonfigurert selector), vil legitime e-poster bli avvist uten noen reserveløsning.

Anbefalt tilnærming:

- Start med

p=none— da kan du generere rapporter uten at det påvirker leveransen. Du vil motta rapporter som viser hvilke servere som sender e-post som ditt domene, og om de oppfyller SPF/DKIM-kravene. - Gå gjennom rapportene i 2–4 uker. Se etter legitime avsendere som ikke er dekket av SPF-oppføringen din eller som ikke signerer med DKIM. Fiks disse først.

- Gå over til

p=quarantine— meldinger med feil havner i spam-mappen i stedet for innboksen. Følg med på eventuelle klager. - Sett policyen til

p=rejectførst når du er sikker på at all legitim e-post blir godkjent.

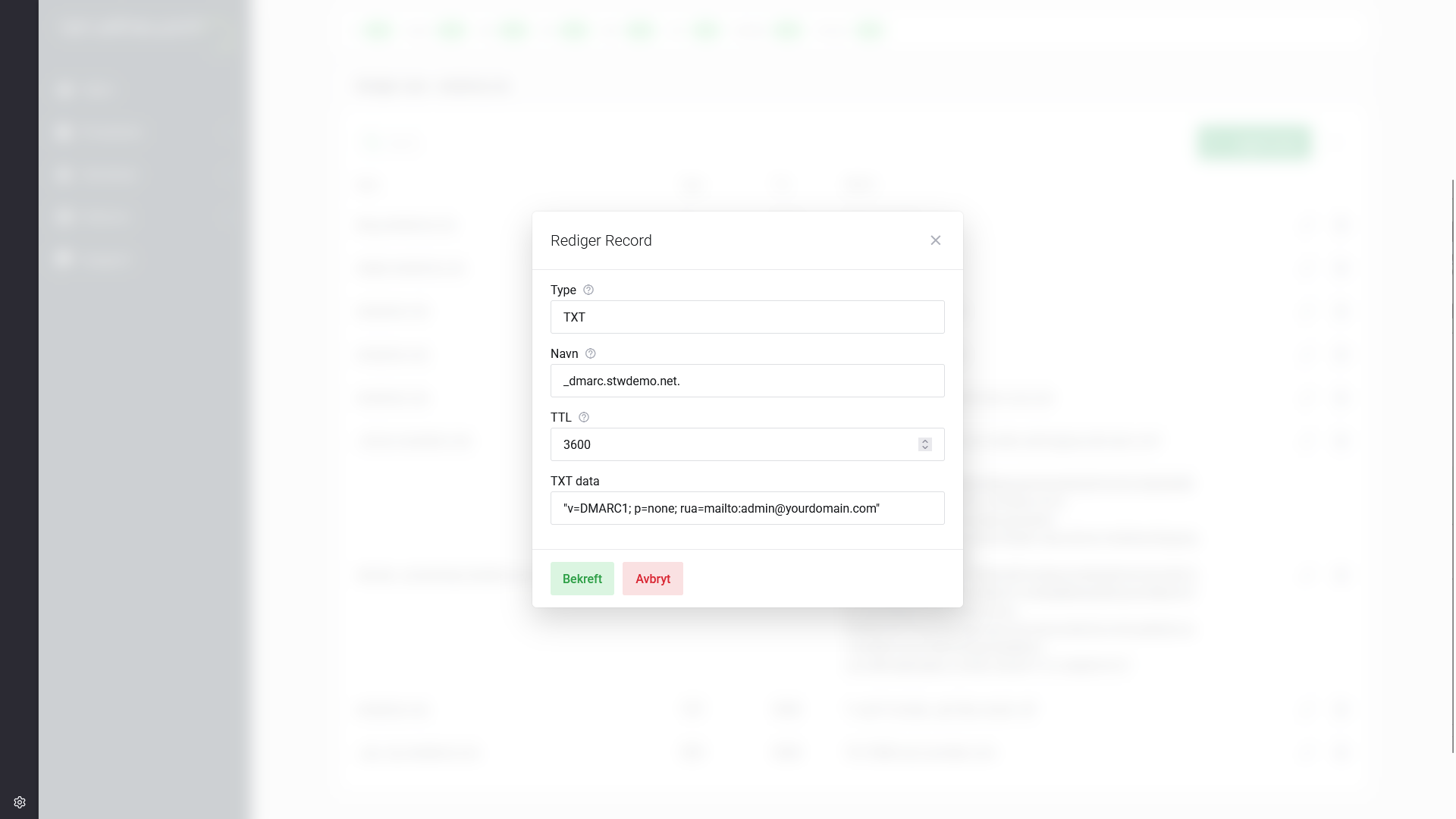

Slik legger du til DMARC-oppføringen

I DNS Manager klikker du på + Legg til post, velger TXT og setter Navn til _dmarc (ikke @ – dette er en oppføring på underdomenenivå). Legg inn DMARC-policyen din i TXT data-feltet.

Trinn 5: Bekreft DNS-oppføringene for e-post

På samme måte som ved DNS-endringer for nettstedet (del 5) må du kontrollere hver oppføring etter at du har lagret den. Send en forespørsel direkte til din offisielle navnetjener for å bekrefte at verdiene er aktive.

Sjekk av MX-oppføringer

dig @ns1.servetheworld.net MX dittdomene.comDu bør se e-postserverne dine oppført med tilsvarende prioritetsverdier:

| ;; ANSWER SECTION: dittdomene.com. 3600 IN MX 10 mx001.servetheworld.xion.oxcs.net. dittdomene.com. 3600 IN MX 10 mx002.servetheworld.xion.oxcs.net. |

| :—- |

Sjekk SPF

dig @ns1.servetheworld.net TXT dittdomene.comSe etter en TXT-oppføring som begynner med v=spf1. Hvis du ser to oppføringer som begge begynner med v=spf1, har du problemet beskrevet ovenfor med flere SPF-er. Slå dem sammen.

Sjekk DKIM

dig @ns1.servetheworld.net CNAME selector._domainkey.dittdomene.com(Erstatt selector med den faktiske DKIM-selectoren fra e-postleverandøren din. For STW er dette vanligvis mail1). Du bør se en CNAME som peker til leverandørens nøkkelserver, for eksempel mail1._domainkey.servetheworld.xion.oxcs.net.

Hvis leverandøren din bruker en TXT-oppføring i stedet for CNAME for DKIM, slå opp TXT:

dig @ns1.eksempel.com TXT selector._domainkey.dittdomene.comDu bør se en TXT-post som inneholder en offentlig nøkkel (en lang streng som begynner med v=DKIM).

Sjekk DMARC

dig @ns1.servetheworld.net TXT _dmarc.dittdomene.comDu bør se strengen som indikerer DMARC-policyen din:

;; ANSWER SECTION:

_dmarc.dittdomene.com. 3600 IN TXT "v=DMARC1; p=none; rua=mailto:dmarc-reports@dittdomene.com"Feilsøking

“Jeg mottar ikke mail”

- Sjekk MX-oppføringene. Kjør

dig MX dittdomene.com— peker de til riktige mailservere? - Se etter konflikt mellom MX-oppføringer. Har du MX-oppføringer fra en tidligere leverandør blandet med de nye?

- Sjekk propageringen. Hvis du nylig har endret MX-oppføringer, kan det hende at noen e-postservere fortsatt bruker de gamle verdiene som er lagret i cachen. Se del 9 for å finne ut hvordan du kan sjekke dette og vente til det er løst.

“E-posten min går til spam”

- Sjekk SPF. Kjør

dig TXT dittdomene.com— fins det en SPF-oppføring? Er det den eneste? Inkluderer den e-postleverandøren din? - Sjekk oppslagsgrensen for SPF. SPF-oppføringer er begrenset til 10 DNS-oppslag. Hver

include,a,mx,redirectogexist-mekanisme teller som ett oppslag, ogincludemed flere nivåer teller med mot samme grense. Hvis oppføringen din overskrider 10 oppslag, returnerer SPF-oppslag en permanent feil (PermError). Hvis du må autorisere mange tjenester, kan en samletincludedekke flere servere under ett enkelt oppslag. - Sjekk DKIM. Kjør

dig TXT selector._domainkey.dittdomene.com— returnerer den en nøkkel? Er selectoren riktig? - Sjekk DMARC. Kjør

dig TXT _dmarc.dittdomene.com— fins det policy? Hva sier den? - Sjekk omvendt DNS. Hvis du sender e-post fra din egen server (for eksempel en VPS), må serverens IP-adresse ha en tilsvarende PTR-oppføring. Vi kommer tilbake til dette i del 8.

Konklusjon

DNS for e-post koker ned til fire oppføringer, hver med sin bestemte oppgave:

- MX: dirigerer innkommende e-post til riktig server.

- SPF: fastsetter hvilke servere som kan sende e-post for domenet ditt.

- DKIM: lar mottakende servere kontrollere at meldingene dine er legitime.

- DMARC: fastsetter retningslinjene for hva som skal skje hvis SPF- eller DKIM-kontroller mislykkes.

Hvis alle fire er satt opp riktig, kan du være trygg på at e-posten din kommer fram og ikke havner i spam-mappen. Alle de vanligste feilene – flere SPF-poster, feil DMARC-vertsnavn, å hoppe over DMARC-utrullingen – kan unngås hvis du verifiserer hver oppføring med dig etter at du har lagt den til.

I del 7 går vi over til en annen kategori av DNS-oppføringer: SRV-oppføringer, som hjelper tjenester som VoIP, e-postklienter og spillservere med å finne riktig tilkoblingspunkt automatisk.

Neste trinn: