Introduksjon

I løpet av denne serien har du fått en solid forståelse av DNS, fra grunnleggende oppslag (del 1) til posttyper, e-postkonfigurasjon og hvordan oppdateringer spres. Alt dette forutsetter én ting: at DNS-svarene du mottar, er pålitelige. Men hva skjer når de ikke er det?

DNS ble utviklet på 1980-tallet for å sikre et samarbeidsorientert internett. Systemet har ingen innebygd funksjon for å verifisere at et svar er ekte. En angriper som klarer å forfalske et DNS-svar, kan omdirigere besøkende til et falskt nettsted, fange opp e-post eller utgi seg for å være ditt domene, uten at nettleseren til offeret oppdager forskjellen.

Denne avsluttende artikkelen tar for seg de tre viktigste truslene mot sikkerheten i DNS-systemet, hvilke beskyttelsestiltak som finnes, og hvilke konkrete tiltak du kan iverksette for å sikre domenet ditt mot disse truslene.

De tre truslene

1. Cache-forgiftning

Cache-forgiftning (også kalt DNS-spoofing) er et angrep der en ondsinnet aktør injiserer forfalskede DNS-svar i cachen til en resolver. Når cachen er forgiftet, sender resolveren det falske svaret til alle som spør, og omdirigerer dermed legitim trafikk til en server som kontrolleres av angriperen.

Slik fungerer det, forenklet sagt:

- En angriper sender en strøm av falske DNS-svar til en resolver, der hvert svar hevder å være det offisielle svaret for et domene.

- Hvis timingen er god og resolveren godtar en av disse forfalskningene, lagrer den det forfalskede svaret i cachen.

- Alle brukere som benytter denne resolveren får nå feil IP-adresse for domenet.

- Angriperens server med den falske IP-adressen kan vise en troverdig kopi av det ekte nettstedet, samle inn påloggingsopplysninger eller distribuere skadelig programvare.

Faren er at brukerne fortsatt vil se det forventede domenenavnet i nettleserens adressefelt, slik at en forfalsket side kan se troverdig ut ved første øyekast.

Cache-forgiftningsangrep er blitt krevende å gjennomføre mot moderne navnetjenester (som bruker tilfeldige porter og forespørsels-ID-er for å gjøre det vanskeligere å forfalske DNS-svar), men risikoen er ikke bare teoretisk. Metoden har blitt utnyttet i praksis, også til velkjente hendelser i stor skala.

2. Domenekapring

Domene-kapring innebærer at noen uten tillatelse tar kontroll over selve domenenavnet ditt, vanligvis ved å få tilgang til kontoen din hos domeneregistratoren eller ved å utnytte prosessen for domeneoverføring. Når de har kontroll over domenet, kan de endre navneserverne, omdirigere all trafikk og dermed stjele identiteten din på nettet.

Dette er i mindre grad en sårbarhet i DNS-protokollen og mer av et problem knyttet til kontosikkerhet. Vanlige angrepsvektorer inkluderer:

- Phishing eller tyveri av påloggingsopplysninger: Angriperen får tak i påloggingsinformasjonen du bruker hos domeneregistratoren.

- Sosial manipulering: Angriperen lykkes i å overtale registratorens kundestøtteteam til å gi tilgang.

- Uautorisert domeneoverføring: Å iverksette en overføring til en annen registrar uten eierens viten.

Domenekapring er spesielt alvorlig fordi det rammer alt – ikke bare nettstedet, men også e-post, underdomener og alle andre tjenester som er knyttet til domenet.

3. Avlytting (man-in-the-middle)

DNS-forespørsler sendes vanligvis i ren tekst over nettverket. Dette betyr at alle som har tilgang til nettverksbanen mellom deg og DNS-serveren din, for eksempel internettleverandøren din, en kompromittert ruter eller en angriper på samme Wi-Fi-nettverk, kan overvåke eller endre DNS-svarene underveis.

Dette handler ikke så mye om å angripe selve DNS-infrastrukturen som å utnytte den “siste strekningen” mellom enheten din og DNS-serveren. Beskyttelsestiltak som DNS over HTTPS (DoH) og DNS over TLS (DoT) tar tak i dette problemet, og støttes i stadig større grad av de største DNS-serverne og nettleserne.

La oss se på hva som bør gjøres for å beskytte seg mot denne typen angrep.

Hvis noe endrer seg uventet – nettstedet ditt leder til feil side, e-postene dine forsvinner eller du oppdager påloggingsaktivitet du ikke kjenner igjen – se avsnittet “Hvis du mistenker at domenet ditt er blitt kapret” nedenfor.

Trinn 1: DNSSEC, autentisering av DNS-svar

DNSSEC (Domain Name System Security Extensions) er det viktigste forsvaret mot cache-forgiftning. Det legger til signaturer i DNS-oppføringene, slik at resolverne kan kontrollere at svaret faktisk kommer fra den offisielle kilden og ikke har blitt manipulert.

Slik fungerer det (forenklet sagt)

- Den offisielle navnetjeneren signerer hver DNS-oppføring med en privat nøkkel.

- Den tilhørende offentlige nøkkelen publiseres i DNS (som DNSKEY- og DS-poster).

- Resolvere som støtter DNSSEC kontrollerer signaturen før de godtar et svar.

- Hvis signaturen ikke stemmer overens fordi svaret er forfalsket eller endret, blir svaret avvist av resolveren.

Hvis dette lyder kjent, er det fordi DKIM (Del 6) bruker en lignende metode med signering og verifisering for e-post. DNSSEC anvender det samme prinsippet på selve DNS-oppføringene, og skaper dermed en tillitskjede fra DNS-serverne ved roten og ned til ditt domene.

Det DNSSEC ikke gjør

DNSSEC bekrefter autentisitet og integritet. Det beviser at svaret kom fra riktig kilde og ikke er endret. Det sikrer ikke personvern. DNS-forespørsler og -svar er fortsatt synlige for alle på nettverket. For å sikre personvern trenger du kryptert DNS (DoH/DoT), som er et eget tema.

Merk: Om DNSSEC er tilgjengelig eller ikke avhenger av toppdomenet (TLD). I skrivende stund støtter ikke STW DNSSEC for alle toppdomener. Ta kontakt med STWs kundestøtte for å bekrefte om DNSSEC er tilgjengelig for akkurat ditt domene.

Aktivering av DNSSEC

DNSSEC aktiveres vanligvis av DNS-leverandøren din (som signerer oppføringene) og domeneregistratoren din (som publiserer DS-oppføringen som knytter domenet ditt til tillitskjeden). Hvis både DNS-leverandøren og domeneregistratoren støtter DNSSEC, er det ofte bare å slå på funksjonen eller følge en kort konfigureringsprosess.

Sjekk av DNSSEC-status

Du kan sjekke om DNSSEC er aktivert for et domene ved hjelp av dig:

dig +dnssec dittdomene.comHvis DNSSEC er aktivert, vil du se RRSIG-poster i tillegg til det vanlige svaret. Hvis du sender forespørselen via en verifiserende resolver (som 8.8.8.8), vil du også se ad-flagget (Authenticated Data) i svaret, som bekrefter at resolveren har verifisert signaturene.

For en mer visuelt oversiktlig sjekk kan verktøy som DNSViz vise den fullstendige DNSSEC-tillitskjeden for ethvert domene.

Trinn 2: Beskytt domenekontoen din

DNSSEC beskytter DNS-protokollen. Men hvis noen får tilgang til kontoen din hos domeneregistratoren, kan de omgå DNS-sikkerheten fullstendig ved å endre navnetjenerne dine, deaktivere DNSSEC eller overføre domenet til en annen leverandør. Kontosikkerheten er grunnlaget som alt annet bygger på.

Aktiver tofaktorautentisering (2FA)

Dette er det aller mest effektive du kan gjøre. Når tofaktorautentisering er aktivert, kan ikke en angriper logge seg inn uten den andre faktoren (vanligvis en kode fra en autentiseringsapp eller en maskinvarenøkkel), selv om vedkommende har fått tilgang til passordet ditt.

Aktiver tofaktorautentisering på kontoen din hos domeneregistratoren. Hvis du bruker en annen leverandør for DNS-tjenester, må du også aktivere den hos dem.

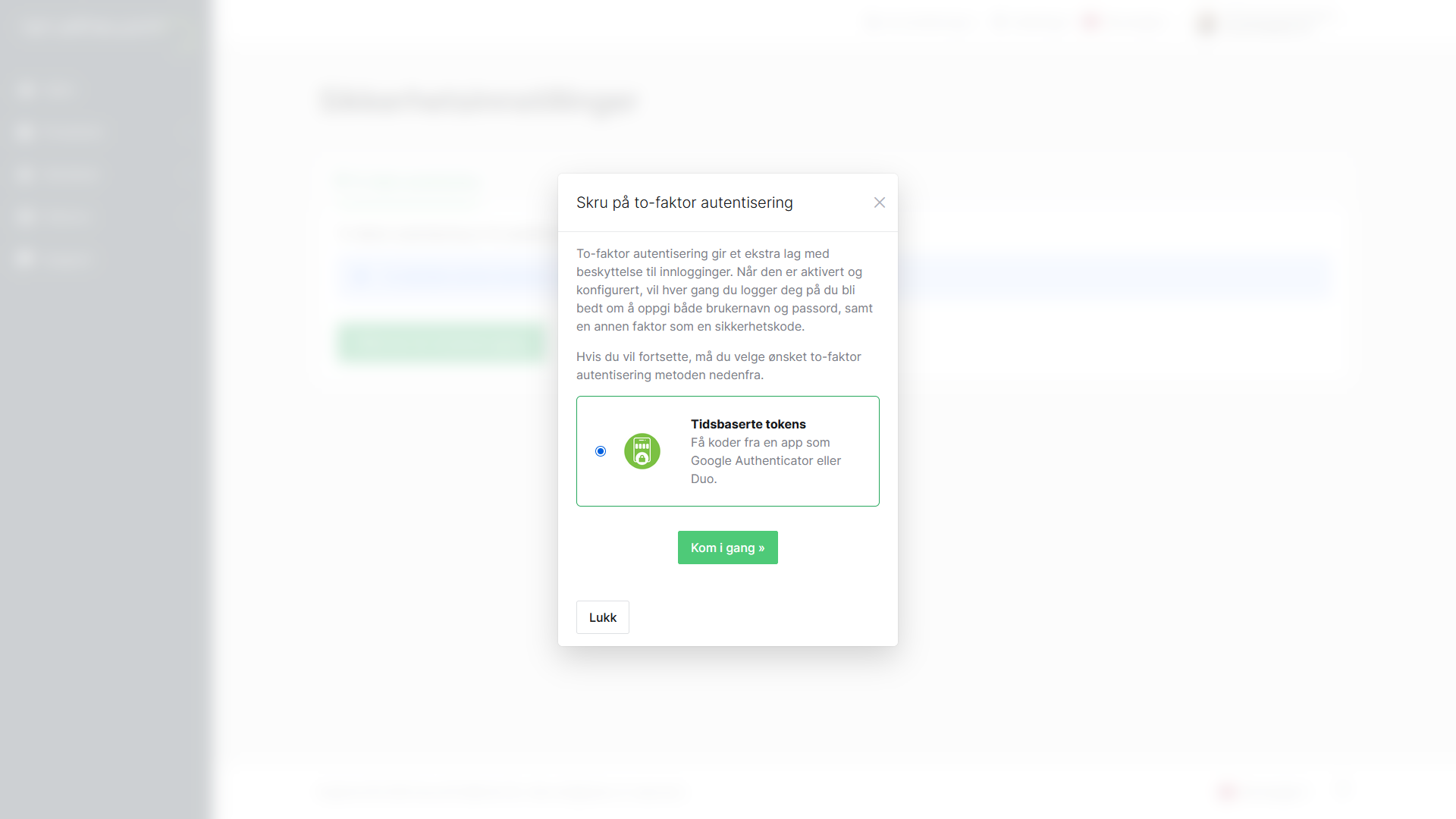

Hos STW kan du aktivere tofaktorautentisering ved å klikke på profilbildet ditt i STW-kontrollpanelet og velge Sikkerhetsinnstillinger.

Velg Klikk her for å aktivere, og deretter Kom i gang. Du vil få vist en QR-kode som du kan skanne inn i en autentiseringsapp som Google Authenticator eller Duo. Når du har gjort det, vil appen vise deg en sekssifret kode. Skriv inn koden i autentiseringsfeltet på nettstedet, og trykk Send.

Bruk et robust, unikt passord

Registrarkontoen styrer domenenavnet ditt, som er identiteten din på nettet. Et robust passord består av minst 16 tegn og inneholder en blanding av store og små bokstaver, tall og symboler. Kortere passord og ord fra ordboken kan raskt knekkes av automatiserte verktøy, selv om de ser kompliserte ut for et menneske.

Det er like viktig å sørge for at dette passordet er unikt for kontoen din hos domeneregistratoren. Bruk aldri et passord fra en annen tjeneste på nytt. Gjenbruk av passord er en av de vanligste årsakene til at kontoer blir hacket. Når et datainnbrudd på et annet nettsted fører til at e-postadressen og passordet ditt blir lekket, prøver angripere de samme påloggingsopplysningene overalt, også hos domeneregistratorer. Hvis passordet ditt hos domeneregistratoren er det samme som du har brukt på et forum eller en nettbutikk, kan et datainnbrudd du aldri har hørt om komme til å koste deg domenet ditt.

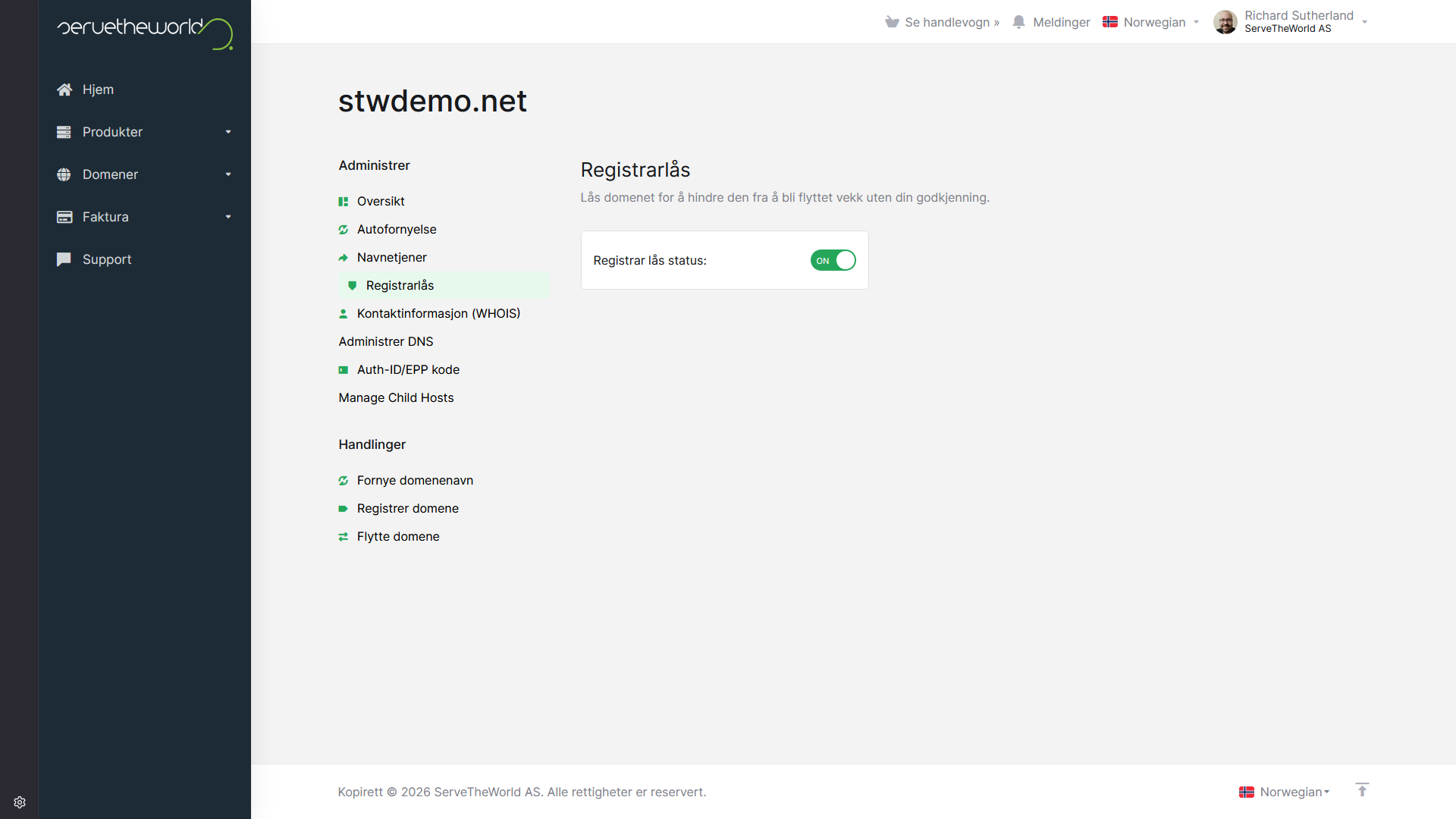

Aktiver registrarlås (domenelås)

En registrarlås (også kalt overføringslås eller clientTransferProhibited) hindrer at domenet ditt overføres til en annen registrar. Dette forhindrer uautoriserte overføringer, som er en viktig faktor i domenekapring.

I STW-kontrollpanelet kan du administrere domenelåser under Domener → Mine domener → [ditt domene] → Registrarlås. Det er en enkel på/av-knapp som brukes til å aktivere eller deaktivere registrar-låsen.

Bruk prinsippet om minst mulig tilgang

Hvis avdelingen eller virksomheten din deler tilgang til DNS-administrasjon, bør dere følge prinsippet om minst mulig tilgang: Gi hver enkelt kun den tilgangen de trenger for å utføre jobben sin. Kontrollpanelene til DNS-leverandøren og registraren støtter kanskje flere brukerkontoer eller roller. En nyansatt som oppdaterer én DNS-oppføring, trenger kanskje ikke administratorrettigheter til hele kontoen. Å begrense tilgangen reduserer skadeomfanget dersom en enkelt konto skulle bli hacket.

Hold øye med domenet ditt

Følg med på:

- WHOIS-oppføringer: uventede endringer i kontaktinformasjon eller navnetjenere, samt om e-postadressen og telefonnummeret til den registrerte brukeren fortsatt er gyldige.

- DNS-oppføringer: Sett opp et overvåkingssystem eller foreta stikkprøver med jevne mellomrom for å oppdage uautoriserte endringer i A-, NS- eller MX-oppføringer.

- Utløpsdatoer: Et domene som har løpt ut, kan registreres av noen andre.

- Automatisk fornyelse: Sørg for at automatisk fornyelse er aktivert for domener du ønsker å beholde.

Det er langt vanligere å miste et domene fordi man har glemt å fornye det enn på grunn av et avansert angrep.

Utdaterte WHOIS-oppføringer (de offentlige registreringsopplysningene som identifiserer hvem som eier et domene og hvordan man kan kontakte dem) utgjør en lignende, snikende risiko: Opplysningene blir stille og rolig utdaterte etter et personalbytte, flytting av selskapet eller en e-postmigrering. Alt fortsetter å fungere fint helt til det plutselig er viktig at opplysningene er korrekte. Hvis e-postadressen til registranten er feil når et overføringsvarsel utløses, eller hvis du må bevise eierskap i en tvist, starter du med et handikap.

Du kan sjekke gjeldende WHOIS-informasjon ved hjelp av et oppslagsverktøy som whois dittdomene.com i kommandolinjen, eller via nettbaserte tjenester som who.is eller, for .no-domener, Norids domeneoppslag.

For å oppdatere WHOIS-informasjonen må du logge inn på kontrollpanelet til domeneregistraren din. I STW-kontrollpanelet finner du dette under Domener → Mine domener -> Administrer -> Oppdater WHOIS kontaktinformasjonen for ditt domene. Gjør det til en vane å sjekke dette en gang i året, og oppdater umiddelbart etter endringer i virksomhetens kontaktperson, adresse eller e-postadresse.

Trinn 3: Ytterligere sikkerhetstiltak

DNS over HTTPS (DoH) og DNS over TLS (DoT)

Disse krypterer DNS-forespørsler mellom enheten din og resolveren, og forhindrer avlytting og spionering på nettverksnivå. De utfyller DNSSEC ved å beskytte selve forespørselen.

De største offentlige resolverne støtter begge deler:

| Resolver | DoH | DoT |

|---|---|---|

| Google (8.8.8.8) | Ja | Ja |

| Cloudflare (1.1.1.1) | Ja | Ja |

De fleste moderne nettlesere (Chrome, Firefox, Edge) støtter DoH og kan konfigureres til å bruke det. Dette er en innstilling på klientsiden, så du trenger ikke å endre noe i DNS-sonen din.

CAA-oppføringer

En CAA-oppføring (Certificate Authority Authorization) er en DNS-oppføring som angir hvilke sertifiseringsinstanser som har tillatelse til å utstede TLS/SSL-sertifikater for domenet ditt. Dette bidrar til å redusere uautorisert utstedelse av sertifikater, fordi en sertifiseringsinstans som følger CAA-kontrollene, skal nekte utstedelse dersom den ikke står på listen din.

dittdomene.com. CAA 0 issue "letsencrypt.org"Denne oppføringen sier: “Det er bare Let’s Encrypt som har lov til å utstede sertifikater for dette domenet.” Hvis en angriper prøver å skaffe seg et sertifikat fra en annen sertifiseringsinstans, må sertifiseringsinstansen sjekke CAA-oppføringen og avslå forespørselen.

CAA-oppføringer legges til i DNS-administratoren på samme måte som alle andre oppføringer. Hvis du bruker en bestemt sertifikatleverandør, er det å legge til en CAA-oppføring et sikkerhetstiltak som krever lite innsats, men er svært nyttig.

Sjekkliste for sikkerhetstiltak

| Handling | Hvor |

|---|---|

| Aktiver tofaktorautentisering på registrar-kontoen din | Registrarens kontrollpanel |

| Bruk et robust, unikt passord | Registrarens kontrollpanel |

| Aktiver registrar-/domenelås | Registrarens kontrollpanel |

| Aktiver automatisk fornyelse | Registrarens kontrollpanel |

| Begrens brukeradgangen til færrest mulig rettigheter | Registrarens/DNS-leverandørens kontrollpanel |

| Aktiver varsler eller kontroller ved endringer i DNS | DNS-vert (hvis støttet) |

| Aktiver DNSSEC | DNS-vert + registrar |

| Legg til CAA-oppføringer | DNS-sonen din |

| Bruk kryptert DNS (DoH/DoT) | Innstillinger for nettleser/operativsystem |

De fire første kan du utføre med én gang, på bare noen få minutter. De takler de vanligste angrepsvektorene (hacking av kontoer og utilsiktet utløp) og krever ingen DNS-kunnskaper ut over de du allerede har.

Hvis du mistenker at domenet ditt har blitt kapret

Hvis du oppdager uventede DNS-endringer, omdirigert trafikk eller påloggingsaktivitet du ikke kjenner igjen, må du handle raskt:

- Ikke vent: endre passordet til domeneregistraren din umiddelbart. Ikke bruk den samme enheten som du mistenker er blitt hacket. Logg inn fra en annen enhet eller et annet nettverk.

- Sjekk navnetjenerne dine. Kjør

dig NS dittdomene.comog sammenlign resultatene med opplysningene fra domeneregistraren din. Hvis navnetjenerne er endret uten at du vet om det, har domenet ditt blitt kapret. - Sjekk DNS-oppføringene dine. Logg inn hos DNS-leverandøren din og kontroller at A-, MX- og NS-oppføringene ikke er endret.

- Lås domenet. Hvis du fremdeles har tilgang til kontoen din hos domeneregistratoren, må du umiddelbart aktivere domenelås for å forhindre en uautorisert overføring.

- Kontakt registrarens kundestøtte. Forklar situasjonen tydelig. Hvis du har mistet tilgangen til kontoen din, kan de sette i gang identitetsverifisering og gjenoppretting av kontoen. Innhent alt bevismateriale du har (e-postbekreftelser, endringslogger, opprinnelige registreringsopplysninger).

- Dokumenter alt. Noter tidspunktet da du oppdaget problemet, hva som endret seg, og eventuelle varsler du mottok. Dette vil være til hjelp for domeneregistraren din og, om nødvendig, for politi eller påtalemyndigheter.

- Sjekk tilknyttede tjenester. Hvis e-posten ble omdirigert, må du regne med at e-postkommunikasjonen i dette tidsrommet kan være berørt. Vurder å varsle kunder eller kolleger dersom sensitive opplysninger kan ha blitt overført.

Merk: Responstiden til ulike registrarer varierer. Noen fullfører gjenopprettingsprosessen i løpet av timer, mens andre kan bruke flere dager. Det viktigste du selv kan gjøre er å handle raskt og kontakte kundestøtte umiddelbart.

Konklusjon

DNS-sikkerhet handler om å ivareta to ting: riktige DNS-svar (DNSSEC forhindrer forfalskning) og kontroll over domenet ditt (kontosikkerhet forhindrer kapring). To-faktor-autentisering, robuste passord og registrar-låser hindrer de angrepene som i realiteten forekommer oftest.

DNSSEC, CAA-oppføringer og kryptert DNS gir ekstra beskyttelse. Ikke alle leverandører støtter alle disse funksjonene ennå, men utviklingen går helt klart i retning av at de blir standard.

Og med det har vi kommet til veis ende i ServeTheWorlds DNS-veiledning. I løpet av ti kapitler har vi gått fra “hva er DNS?” til å administrere oppføringer, konfigurere e-post, forstå spredning og nå å styrke sikkerheten til domenet. Det er mye stoff. Neste gang du skal peke et domene, feilsøke en manglende e-post eller finne ut hvorfor en endring ikke har trådt i kraft ennå, vet du nøyaktig hvor du skal lete. Og ikke minst, du forstår hvorfor løsningen fungerer.

Hurtiglenker til hele serien:

- En innføring i DNS

- DNS-aktører

- Vanlige DNS-oppføringer

- DNS-endringer

- A-oppføringer og underdomener

- DNS-oppføringer for e-post

- SRV-oppføringer

- Omvendt DNS

- DNS-propagasjon

- DNS Security (denne artikkelen)

Neste trinn: